UI가 IE보다는 확실히 나은 것 같습니다.

인증서 보기를 통해서 내용을 확인할 수 도 있습니다.

인증서 서명 알고리듬은 SHA-1을 사용하는군요.

파이어폭스에서 접속한 로그인 화면입니다.

정말 별거 없는 개발자 커뮤니티 사이트도 이런데, 포털 같은 경우는 처리해야 할 경우의 수가 어마어마할 것 같습니다.

한국정보보호진흥원

수신자 개인정보 보호대책 미이행 웹사이트 운영자

(업체명:OKJSP URL:www.okjsp.pe.kr 고유번호:08-XX-1XXX )

제 목 개인정보 보호조치 개선 안내

메일 받고 깜깜했는데, 메일에서 지시한 사이트(http://www.unitycheck.com)로 이동하니 다음과 같은 화면이 나옵니다.

우측의 개인정보취급방침및 전자적표시 Guide가기 링크를 누르니 다음 페이지로 이동합니다. http://www.unitycheck.com/sub02.htm 가이드 페이지에서 다음과 같은 안내가 있습니다.

| ||

링크에 링크타고 꼭 ARS 전화 뺑뺑이 도는 기분이지만 어쩌겠습니까. 따라가야죠.

여기(http://www.1336.or.kr/privacy.html)에서 http://www.checkprivacy.co.kr/main.jsp 링크배너를 클릭하면 12단계에 걸친 방침 문구 자동 생성 마법사가 제공됩니다.

우여곡절 끝에 완료했습니다. 개운하지 않습니다.

okjsp 사이트의 보안을 강화하기 위해서 작업을 시작했습니다. http://www.okjsp.pe.kr 외 에 https://www.okjsp.pe.kr 접속을 위한 것이죠. 현재 아직 인증서오류가 발생하고 있습니다. 아직 돈을 내지 않았기 때문이죠. ^^; 인증서 에이전시에 등록할 때 10만원 내외의 비용이 필요합니다.

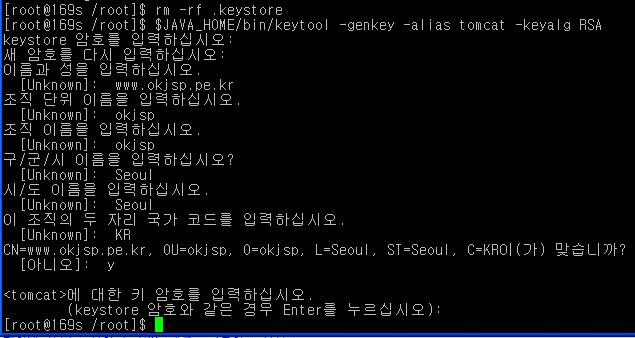

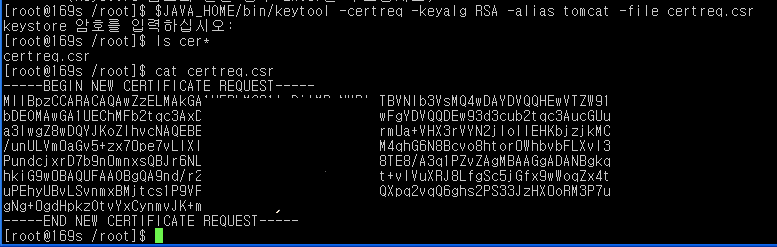

인증서를 신청하기 전에 서버 작업이 필요합니다. 그에 대한 설명입니다.

jdk에는 인증서를 위한 도구가 포함되어 있습니다. keytool 이라는 프로그램입니다. bin 디렉토리 아래 javac와 같이 있죠.

[root@169s /root]$ rm -rf .keystore

[root@169s /root]$ $JAVA_HOME/bin/keytool -genkey -alias tomcat -keyalg RSA

keystore 암호를 입력하십시오: changeit

새 암호를 다시 입력하십시오: changeit

이름과 성을 입력하십시오.

[Unknown]: www.okjsp.pe.kr

조직 단위 이름을 입력하십시오.

[Unknown]: okjsp

조직 이름을 입력하십시오.

[Unknown]: okjsp

구/군/시 이름을 입력하십시오?

[Unknown]: Seoul

시/도 이름을 입력하십시오.

[Unknown]: Seoul

이 조직의 두 자리 국가 코드를 입력하십시오.

[Unknown]: KR

CN=www.okjsp.pe.kr, OU=okjsp, O=okjsp, L=Seoul, ST=Seoul, C=KR이(가) 맞습니까?

[아니오]: y

<tomcat>에 대한 키 암호를 입력하십시오.

(keystore 암호와 같은 경우 Enter를 누르십시오):

[root@169s /root]$